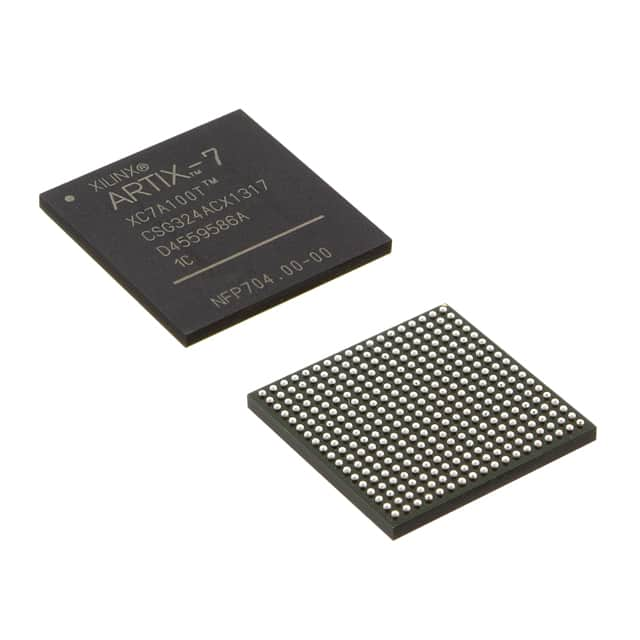

Օրիգինալ IC չիպ ծրագրավորվող XCVU440-2FLGA2892I IC FPGA 1456 I/O 2892FCBGA

Ապրանքի հատկանիշներ

| ՏԻՊ | ՆԿԱՐԱԳՐՈՒԹՅՈՒՆ |

| Կարգավիճակ | Ինտեգրված սխեմաներ (IC) |

| Մֆր | դրամ Xilinx |

| Սերիա | Virtex® UltraScale™ |

|

| Տուփ |

| Ստանդարտդ Փաթեթ | 1 |

| Ապրանքի կարգավիճակը | Ակտիվ |

| LAB-ների/CLB-ների քանակը | 316620 |

| Տրամաբանական տարրերի/բջիջների քանակը | 5540850 |

| Ընդհանուր RAM բիթ | 90726400 |

| I/O-ի քանակը | 1456 թ |

| Լարման - Մատակարարում | 0.922V ~ 0.979V |

| Մոնտաժման տեսակը | Մակերեւութային լեռ |

| Գործառնական ջերմաստիճան | -40°C ~ 100°C (TJ) |

| Փաթեթ / պատյան | 2892-BBGA, FCBGA |

| Մատակարարի սարքի փաթեթ | 2892-FCBGA (55×55) |

| Հիմնական արտադրանքի համարը | XCVU440 |

FPGA-ների օգտագործումը որպես երթևեկության պրոցեսորներ ցանցի անվտանգության համար

Անվտանգության սարքերի (հրդեհային պատերի) երթևեկությունը գաղտնագրված է բազմաթիվ մակարդակներով, իսկ L2 կոդավորումը/գաղտնագրումը (MACSec) մշակվում է կապող շերտի (L2) ցանցային հանգույցներում (անջատիչներ և երթուղիչներ):L2-ից դուրս (MAC շերտ) մշակումը սովորաբար ներառում է ավելի խորը վերլուծություն, L3 թունելի վերծանում (IPSec) և գաղտնագրված SSL տրաֆիկ TCP/UDP տրաֆիկով:Փաթեթների վերամշակումը ներառում է մուտքային փաթեթների վերլուծություն և դասակարգում և մեծ թողունակությամբ (25-400 Գբ/վ) մեծ տրաֆիկի ծավալների (1-20 Մ) մշակում:

Պահանջվող հաշվողական ռեսուրսների (միջուկների) մեծ քանակի պատճառով NPU-ները կարող են օգտագործվել համեմատաբար ավելի բարձր արագությամբ փաթեթների մշակման համար, սակայն ցածր ուշացումով, բարձր արդյունավետությամբ ընդլայնվող տրաֆիկի մշակումը հնարավոր չէ, քանի որ երթևեկությունը մշակվում է MIPS/RISC միջուկների և այդպիսի միջուկների պլանավորման միջոցով։ դրանց առկայության հիման վրա դժվար է.FPGA-ի վրա հիմնված անվտանգության սարքերի օգտագործումը կարող է արդյունավետորեն վերացնել CPU-ի և NPU-ի վրա հիմնված ճարտարապետության այս սահմանափակումները:

Դիմումների մակարդակի անվտանգության մշակում FPGA-ներում

FPGA-ները իդեալական են հաջորդ սերնդի firewalls-ներում ներկառուցված անվտանգության մշակման համար, քանի որ դրանք հաջողությամբ բավարարում են ավելի բարձր կատարողականության, ճկունության և ցածր հետաձգման աշխատանքի կարիքը:Բացի այդ, FPGA-ները կարող են նաև իրականացնել կիրառական մակարդակի անվտանգության գործառույթներ, որոնք կարող են հետագայում խնայել հաշվողական ռեսուրսները և բարելավել կատարողականը:

FPGA-ներում հավելվածների անվտանգության մշակման ընդհանուր օրինակները ներառում են

- TTCP բեռնաթափման շարժիչ

- Կանոնավոր արտահայտությունների համընկնում

- Ասիմետրիկ գաղտնագրման (PKI) մշակում

- TLS մշակում

Հաջորդ սերնդի անվտանգության տեխնոլոգիաներ՝ օգտագործելով FPGA-ներ

Գոյություն ունեցող բազմաթիվ ասիմետրիկ ալգորիթմներ խոցելի են քվանտային համակարգիչների կողմից փոխզիջումների համար:Ասիմետրիկ անվտանգության ալգորիթմները, ինչպիսիք են RSA-2K, RSA-4K, ECC-256, DH և ECCDH, ամենաշատն են ազդում քվանտային հաշվողական տեխնիկայի վրա:Հետազոտվում են ասիմետրիկ ալգորիթմների և NIST ստանդարտացման նոր իրականացումներ:

Հետքվանտային գաղտնագրման ներկայիս առաջարկները ներառում են Ring-on-Error Learning (R-LWE) մեթոդը.

- Հանրային բանալի գաղտնագրություն (PKC)

- Թվային ստորագրություններ

- Բանալինների ստեղծում

Հանրային բանալիների գաղտնագրության առաջարկվող իրականացումը ներառում է որոշակի հայտնի մաթեմատիկական գործողություններ (TRNG, Gaussian noise sampler, polynomial adding, binar polynomial quantifier բաժանում, բազմապատկում և այլն):Այս ալգորիթմներից շատերի համար FPGA IP-ն հասանելի է կամ կարող է արդյունավետ կերպով իրականացվել՝ օգտագործելով FPGA շինարարական բլոկները, ինչպիսիք են DSP և AI շարժիչները (AIE) գոյություն ունեցող և հաջորդ սերնդի Xilinx սարքերում:

Այս սպիտակ թուղթը նկարագրում է L2-L7 անվտանգության իրականացումը, օգտագործելով ծրագրավորվող ճարտարապետություն, որը կարող է կիրառվել անվտանգության արագացման համար ծայրամասային/մուտքի ցանցերում և հաջորդ սերնդի firewalls (NGFW) ձեռնարկությունների ցանցերում: