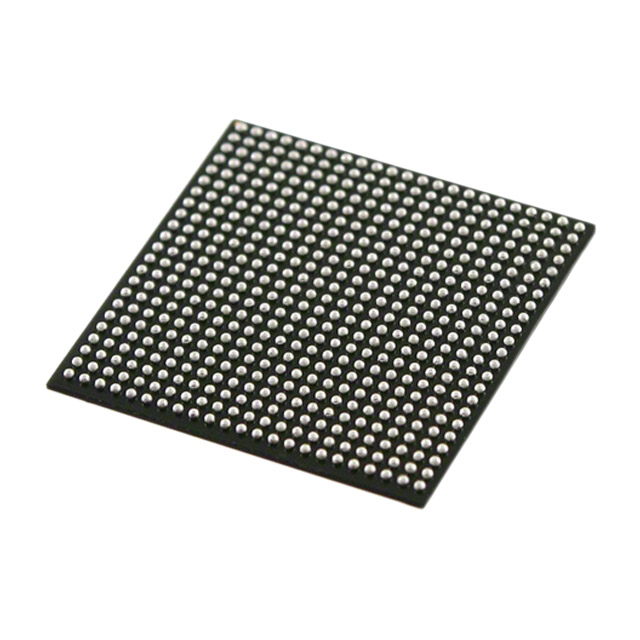

Electronic Components XCVU13P-2FLGA2577I Ic Chips ինտեգրալ սխեմաներ IC FPGA 448 I/O 2577FCBGA

Ապրանքի հատկանիշներ

| ՏԻՊ | ՆԿԱՐԱԳՐՈՒԹՅՈՒՆ |

| Կարգավիճակ | Ինտեգրված սխեմաներ (IC) |

| Մֆր | դրամ Xilinx |

| Սերիա | Virtex® UltraScale+™ |

| Փաթեթ | Սկուտեղ |

| Ստանդարտ փաթեթ | 1 |

| Ապրանքի կարգավիճակը | Ակտիվ |

| LAB-ների/CLB-ների քանակը | 216000 |

| Տրամաբանական տարրերի/բջիջների քանակը | 3780000 |

| Ընդհանուր RAM բիթ | 514867200 |

| I/O-ի քանակը | 448 |

| Լարման - Մատակարարում | 0.825V ~ 0.876V |

| Մոնտաժման տեսակը | Մակերեւութային լեռ |

| Գործառնական ջերմաստիճան | -40°C ~ 100°C (TJ) |

| Փաթեթ / պատյան | 2577-BBGA, FCBGA |

| Մատակարարի սարքի փաթեթ | 2577-FCBGA (52,5×52,5) |

| Հիմնական արտադրանքի համարը | XCVU13 |

Անվտանգության սարքերը շարունակում են զարգանալ

Ցանցային անվտանգության ներդրման հաջորդ սերունդը շարունակում է զարգանալ և ճարտարապետական անցում է կրում պահուստայինից դեպի ներկառուցված իրականացում:5G-ի տեղակայման մեկնարկի և միացված սարքերի թվի էքսպոնենցիալ աճի հետ մեկտեղ կազմակերպությունների համար հրատապ անհրաժեշտություն կա վերանայելու և փոփոխելու անվտանգության իրականացման համար օգտագործվող ճարտարապետությունը:5G թողունակության և հետաձգման պահանջները փոխակերպում են մուտքի ցանցերը՝ միևնույն ժամանակ պահանջում են լրացուցիչ անվտանգություն:Այս էվոլյուցիան առաջ է բերում ցանցային անվտանգության հետևյալ փոփոխությունները.

1. ավելի բարձր L2 (MACSec) և L3 անվտանգության թողունակություն:

2. քաղաքականության վրա հիմնված վերլուծության անհրաժեշտությունը եզրին/մուտքի կողմում

3. հավելվածների վրա հիմնված անվտանգություն, որն ավելի բարձր թողունակություն և կապ է պահանջում:

4. AI-ի և մեքենայական ուսուցման օգտագործումը կանխատեսող վերլուծությունների և չարամիտ ծրագրերի նույնականացման համար

5. նոր գաղտնագրային ալգորիթմների ներդրում, որոնք խթանում են հետքվանտային ծածկագրության (QPC) զարգացումը:

Վերոնշյալ պահանջների հետ մեկտեղ գնալով ավելի են ընդունվում ցանցային տեխնոլոգիաները, ինչպիսիք են SD-WAN-ը և 5G-UPF-ը, ինչը պահանջում է ցանցի հատման իրականացում, ավելի շատ VPN ալիքներ և ավելի խորը փաթեթների դասակարգում:Ցանցային անվտանգության ներդրման ներկայիս սերնդում հավելվածների անվտանգության մեծ մասը մշակվում է պրոցեսորի վրա աշխատող ծրագրաշարի միջոցով:Թեև պրոցեսորի աշխատանքը մեծացել է միջուկների քանակի և վերամշակման հզորության առումով, թողունակության աճող պահանջները դեռևս չեն կարող լուծվել մաքուր ծրագրային ապահովման միջոցով:

Քաղաքականության վրա հիմնված հավելվածների անվտանգության պահանջները մշտապես փոփոխվում են, ուստի մատչելի լուծումների մեծ մասը կարող է կարգավորել միայն երթևեկության վերնագրերի և գաղտնագրման արձանագրությունների ֆիքսված հավաքածու:Ծրագրային ապահովման և ֆիքսված ASIC-ի վրա հիմնված իրականացումների այս սահմանափակումների պատճառով ծրագրավորվող և ճկուն սարքաշարը կատարյալ լուծում է տալիս քաղաքականության վրա հիմնված հավելվածի անվտանգությունն իրականացնելու համար և լուծում այլ ծրագրավորվող NPU-ի վրա հիմնված ճարտարապետությունների հետաձգման խնդիրները:

Ճկուն SoC-ն ունի ամբողջովին կարծրացած ցանցային ինտերֆեյս, ծածկագրային IP և ծրագրավորվող տրամաբանություն և հիշողություն՝ իրականացնելու միլիոնավոր քաղաքականության կանոններ պետական կիրառական մշակման միջոցով, ինչպիսիք են TLS-ը և սովորական արտահայտությունների որոնման համակարգերը:

Հարմարվողական սարքերը իդեալական ընտրություն են

Հաջորդ սերնդի անվտանգության սարքերում Xilinx սարքերի օգտագործումը ոչ միայն լուծում է թողունակության և հետաձգման խնդիրները, այլ նաև այլ առավելությունները ներառում են նոր տեխնոլոգիաների հնարավորություն, ինչպիսիք են մեքենայական ուսուցման մոդելները, Secure Access Service Edge (SASE) և հետքվանտային կոդավորումը:

Xilinx սարքերը իդեալական հարթակ են ապահովում այս տեխնոլոգիաների ապարատային արագացման համար, քանի որ կատարողականի պահանջները չեն կարող բավարարվել միայն ծրագրային ապահովման ներդրման դեպքում:Xilinx-ը շարունակաբար զարգացնում և արդիականացնում է IP-ն, գործիքները, ծրագրային ապահովումը և տեղեկատու նախագծերը ցանցային անվտանգության առկա և հաջորդ սերնդի լուծումների համար:

Բացի այդ, Xilinx սարքերն առաջարկում են ոլորտի առաջատար հիշողության ճարտարապետություններ հոսքի դասակարգման փափուկ որոնման IP-ով, ինչը նրանց դարձնում է լավագույն ընտրությունը ցանցային անվտանգության և firewall հավելվածների համար:

FPGA-ների օգտագործումը որպես երթևեկության պրոցեսորներ ցանցի անվտանգության համար

Անվտանգության սարքերի (հրդեհային պատերի) երթևեկությունը գաղտնագրված է բազմաթիվ մակարդակներով, իսկ L2 կոդավորումը/գաղտնագրումը (MACSec) մշակվում է կապող շերտի (L2) ցանցային հանգույցներում (անջատիչներ և երթուղիչներ):L2-ից դուրս (MAC շերտ) մշակումը սովորաբար ներառում է ավելի խորը վերլուծություն, L3 թունելի վերծանում (IPSec) և գաղտնագրված SSL տրաֆիկ TCP/UDP տրաֆիկով:Փաթեթների վերամշակումը ներառում է մուտքային փաթեթների վերլուծություն և դասակարգում և մեծ թողունակությամբ (25-400 Գբ/վ) մեծ տրաֆիկի ծավալների (1-20 Մ) մշակում:

Պահանջվող հաշվողական ռեսուրսների (միջուկների) մեծ քանակի պատճառով NPU-ները կարող են օգտագործվել համեմատաբար ավելի բարձր արագությամբ փաթեթների մշակման համար, սակայն ցածր ուշացումով, բարձր արդյունավետությամբ ընդլայնվող տրաֆիկի մշակումը հնարավոր չէ, քանի որ երթևեկությունը մշակվում է MIPS/RISC միջուկների և այդպիսի միջուկների պլանավորման միջոցով։ դրանց առկայության հիման վրա դժվար է.FPGA-ի վրա հիմնված անվտանգության սարքերի օգտագործումը կարող է արդյունավետորեն վերացնել CPU-ի և NPU-ի վրա հիմնված ճարտարապետության այս սահմանափակումները:

.png)